Comme tout le monde le sait Youtube depuis une Freebox c'est pas la joie... N'étant pas un gros consommateur de vidéo ou plutôt ne regardant pas des micro-vidéos de chats, je peux me permettre de les télécharger et de les regarder plus tard.

Si vous êtes en manque d'inspiration, regardez du côté de http://www.securitytube.net/. Il y a de très bonnes conférences à mater. (Sinon une recherche sur "film complet" peut faire l'affaire.)

<facultatif>Maintenant que vous avez sélectionné une vidéo il faut ajouter une extension Chrome qui ajoute un lien directement dans la page Youtube pour télécharger la vidéo depuis votre Synology : Synology Download Station.</facultatif>

Cela marchait très bien jusqu'au jour où ça a arrêté de télécharger. Si cela vous arrive, sachez qu'il est possible de mettre à jour les scripts (ou parser) qui permettent de télécharger.

Vérifier bien que vous avez la version 1.7 du parser Youtube sinon recherchez les mises à jour.

Pour les paresseux, il est possible d'ajouter des moteurs de recherches supplémentaires dans le synology dont Youtube. Ces moteurs sont disponibles sur le site de synoboost. En fait vous pouvez tous les prendre et éviter Youtube. Cela polue les résultats :)

Pour les malheureux qui arrivent à vivre sans Synology, il est possible d'en installer un sous Virtualbox. Un tuto est disponible ici.

Allez A+

mercredi 22 mai 2013

samedi 27 avril 2013

Menace sur nos libertés (spoiler)

Ca y est j'ai fini de lire le bouquin de Julian Assange. J'en ferai un moins grand éloge que Korben (il file un lien torrent pour le télécharger).

Le gros point négatif de ce livre est le fait qu'il s'agisse d'une retranscription d'une conversation. Ce n'est malgré tout pas si décousu que ça, mais en fait les auteurs ont eu le droit d'ajouter des précisions disséminées un peu partout dans le livre, mais rassemblées à la fin. Il faut quasiment lire le livre avec 2 marques pages pour aller de la référence au commentaire. Personnellement j'ai vite abandonné...

Bref je n'arrive pas à savoir si le but était déjà d'avance de faire un livre comme un groupe de rock sortirait un live-album, mais si vous voulez un avant-goût vous pouvez lire le même genre de dialogue entre Assange et Schmidt (Google).

Passons au contenu. Il y a un côté assez élitiste dans le discours (moi, je ne parle pas de ce genre de chose avec mes amis). Je ne suis pas du tout littéraire, mais ça me fait penser au siècle des Lumières lors d'une rencontre entre Voltaire et Rousseau. Or donc les 4 amis échangent leurs expériences personnelles en matière de privation de liberté et font le point sur 3 libertés fondamentales : liberté de mouvement, liberté de pensée (et de communiquer) et liberté d'interagir économiquement.

Par exemple Wikileaks avait été coupé par Amazon suite à une demande de l'Etat. Puis le financement Paypal avait lui aussi été bloqué pour empêcher Assange de monter une nouvelle infrastructure. Jacob Appelbaum indique pour son cas avoir subit des contrôles trop poussés au passage des frontières, parfois dans le but de l'empêcher de donner des conférences sur Tor et parfois juste pour le harcèlement.

Jérémie Zimmermann (de la Quadrature du Net) parle de son combat contre Hollywood qui essaie d'imposer des lois au parlement européen alors que personne n'a rien à y gagner !

Ce livre est un fourre-tout dans lequel on explique que pour la modique somme de 10 millions d'euros on peut enregistrer toutes les communications des citoyens d'un Etat pour une année et que beaucoup d'Etat y songe et feront le tri plus tard dans ce qui est utile et ce qui ne l'est pas. On parle de Bitcoin comme moyen économique libre de toute institution.

Ce que j'en retiens, c'est d'abord que les Etats font de plus en plus de surveillance et que pour les Etats-Unis en particulier ils ont le poids pour faire céder des acteurs "indépendants" comme Facebook, Google, Twitter, Paypal, Mastercard, ... Et ensuite que des lobbies comme Hollywood ou Mastercard/Visa (ou encore Google?) arrivent à dicter certaines règles aux Etats...

Bref aucune découverte dans ce livre, mais plutôt un retour d'expérience de personnes qui vivent des pressions des Etats ou des lobbies.

Le gros point négatif de ce livre est le fait qu'il s'agisse d'une retranscription d'une conversation. Ce n'est malgré tout pas si décousu que ça, mais en fait les auteurs ont eu le droit d'ajouter des précisions disséminées un peu partout dans le livre, mais rassemblées à la fin. Il faut quasiment lire le livre avec 2 marques pages pour aller de la référence au commentaire. Personnellement j'ai vite abandonné...

Bref je n'arrive pas à savoir si le but était déjà d'avance de faire un livre comme un groupe de rock sortirait un live-album, mais si vous voulez un avant-goût vous pouvez lire le même genre de dialogue entre Assange et Schmidt (Google).

Passons au contenu. Il y a un côté assez élitiste dans le discours (moi, je ne parle pas de ce genre de chose avec mes amis). Je ne suis pas du tout littéraire, mais ça me fait penser au siècle des Lumières lors d'une rencontre entre Voltaire et Rousseau. Or donc les 4 amis échangent leurs expériences personnelles en matière de privation de liberté et font le point sur 3 libertés fondamentales : liberté de mouvement, liberté de pensée (et de communiquer) et liberté d'interagir économiquement.

Par exemple Wikileaks avait été coupé par Amazon suite à une demande de l'Etat. Puis le financement Paypal avait lui aussi été bloqué pour empêcher Assange de monter une nouvelle infrastructure. Jacob Appelbaum indique pour son cas avoir subit des contrôles trop poussés au passage des frontières, parfois dans le but de l'empêcher de donner des conférences sur Tor et parfois juste pour le harcèlement.

Jérémie Zimmermann (de la Quadrature du Net) parle de son combat contre Hollywood qui essaie d'imposer des lois au parlement européen alors que personne n'a rien à y gagner !

Ce livre est un fourre-tout dans lequel on explique que pour la modique somme de 10 millions d'euros on peut enregistrer toutes les communications des citoyens d'un Etat pour une année et que beaucoup d'Etat y songe et feront le tri plus tard dans ce qui est utile et ce qui ne l'est pas. On parle de Bitcoin comme moyen économique libre de toute institution.

Ce que j'en retiens, c'est d'abord que les Etats font de plus en plus de surveillance et que pour les Etats-Unis en particulier ils ont le poids pour faire céder des acteurs "indépendants" comme Facebook, Google, Twitter, Paypal, Mastercard, ... Et ensuite que des lobbies comme Hollywood ou Mastercard/Visa (ou encore Google?) arrivent à dicter certaines règles aux Etats...

Bref aucune découverte dans ce livre, mais plutôt un retour d'expérience de personnes qui vivent des pressions des Etats ou des lobbies.

dimanche 21 avril 2013

Petit état de l'art du cassage de mots de passe (matériel)

M'intéressant un peu au cassage de mots de passe, j'ai fait quelques tests et j'avoue être assez content du résultat car des mots assez longs sont tombés :

Mais pas à n'importe quel prix... Force est de constater qu'avec un quad core on prend vite 2 semaines dans la vue pour seulement décliner genre 100 000 fois un dictionnaire de 15 Go :D

Mais pas à n'importe quel prix... Force est de constater qu'avec un quad core on prend vite 2 semaines dans la vue pour seulement décliner genre 100 000 fois un dictionnaire de 15 Go :D

Il m'est alors passé par la tête de lorgner du côté des professionnels. Encore une fois pour tomber sur un concours de b*** il suffit de chercher "benchmark" sur le forum de hashcat. On tombe alors sur ce genre de bête :

Là on est dans une toute autre catégorie. Outre le fait que ces 8 cartes AMD 7970 coûtent encore 300€ chacune, celles-ci consomment 300W, ce qui nécessite donc plus de 2400W (sans oublier de quoi faire fonctionner la carte mère). Ce boitier serveur a donc 3 alimentations. Je doute trouver ça à Montgallet ou sur leboncoin...

Moins visible cette fois-ci, c'est l'aération. Là encore ce boitier dispose de 3 ventilateurs 12cm en frontal et des cartes graphiques dont le modèle évacue l'air chaud sur le dessus (dans la configuration ci-dessus). Les GPU tournent à fond et sont en général overclockés.

Si maintenant vous chercher une configuration plus accessible il est recommandé de commencer avec 3/4 cartes graphiques espacées d'un slot pour les laisser respirer et limite laisser le boitier ouvert.

Pensez simplement à faire le ménage de temps en temps.

Pour continuer dans les astuces (ou dans l'état de l'art), il faut savoir qu'on peut utiliser des GPU de constructeurs différents (au final c'est toujours AMD) et surtout qu'on peut mettre des GPU différentsdans une même machine. Cela semble poser encore quelques problèmes sous Windows 7, mais passe très bien sous Linux. C'est un bon point pour la récup ou pour évoluer progressivement.

Dernier point, un projet appelé VirtualCL permet d'échanger les instructions openCL par le réseau. Cela permet d'utiliser plusieurs machines en cluster. Autant la charge est faible pour du cassage en bruteforce, autant elle explose quand on travaille avec un dictionnaire. Pour ce dernier point vous pouvez consulter cette présentation. Il s'agit d'un membre actif de hashcat qui a ainsi réalisé un cluster de 25 GPU composé de 4 types différents de cartes graphiques.

Evidemment pour rentabiliser ce genre de matériel, le propriétaire en a fait son activité : http://stricture-group.com/ (audit de password, cassage de hash, ...)

Si vous avez été attentif, seul AMD est cité et non Nvidia. Etrangement Nvidia ne fournit pas de fonction pour faire le décalage de bit. A cause de cette fonction, à matériel équivalent, AMD est 4 fois plus rapide que Nvidia.

lundi 8 avril 2013

Concours de la plus grosse... wordlist !

Pour tout vous dire je fais actuellement des expérimentations en matière de cassage de mots de passe. Alors après la théorie, la pratique !

Comme je l'indiquais en conclusion de mon article sur les rainbow tables, ce qui compte maintenant c'est un dictionnaire de vrais mots de passe représentatifs qui permet avec une liste limitée de mots de tester un échantillon de mots de passe possibles bien plus pertinant que d'enchaîner a, b, c, aa, ab, ac...

Historiquement j'avais récupéré le dico de John The Ripper, le dictionnaire de la langue française et d'autres langues. Puis j'ai commencé à récupérer des listes d'acteurs célèbres... Enfin un gros tas de listes assez limitées. Puis est arrivée la mode des leaks (par exemple là) et un jour la liste RockYou est tombée et a changé le monde.

Finalement on a découvert que sans politique de mot de passe 30% des gens choisissent un mot de passe de 1 à 6 caractères (voir pipal)... Pas la peine de tester "JenniferAniston"...

Les gens ont alors commencé à rassembler des bases de mots de passe leakés et à jouer à qui aura la plus grande !

Voici quelques listes et leur taille compressée (et décompressée) :

Comme je l'indiquais en conclusion de mon article sur les rainbow tables, ce qui compte maintenant c'est un dictionnaire de vrais mots de passe représentatifs qui permet avec une liste limitée de mots de tester un échantillon de mots de passe possibles bien plus pertinant que d'enchaîner a, b, c, aa, ab, ac...

Historiquement j'avais récupéré le dico de John The Ripper, le dictionnaire de la langue française et d'autres langues. Puis j'ai commencé à récupérer des listes d'acteurs célèbres... Enfin un gros tas de listes assez limitées. Puis est arrivée la mode des leaks (par exemple là) et un jour la liste RockYou est tombée et a changé le monde.

Finalement on a découvert que sans politique de mot de passe 30% des gens choisissent un mot de passe de 1 à 6 caractères (voir pipal)... Pas la peine de tester "JenniferAniston"...

Les gens ont alors commencé à rassembler des bases de mots de passe leakés et à jouer à qui aura la plus grande !

Voici quelques listes et leur taille compressée (et décompressée) :

- John The Ripper : 10ko

- Abel & Cain : 1Mo

- Ultimate password list : 15Mo

- RockYou : 60Mo

- Crakstation : 4,2Go (15Go)

- B0n3z wordlist : 25Go (127Go)

samedi 6 avril 2013

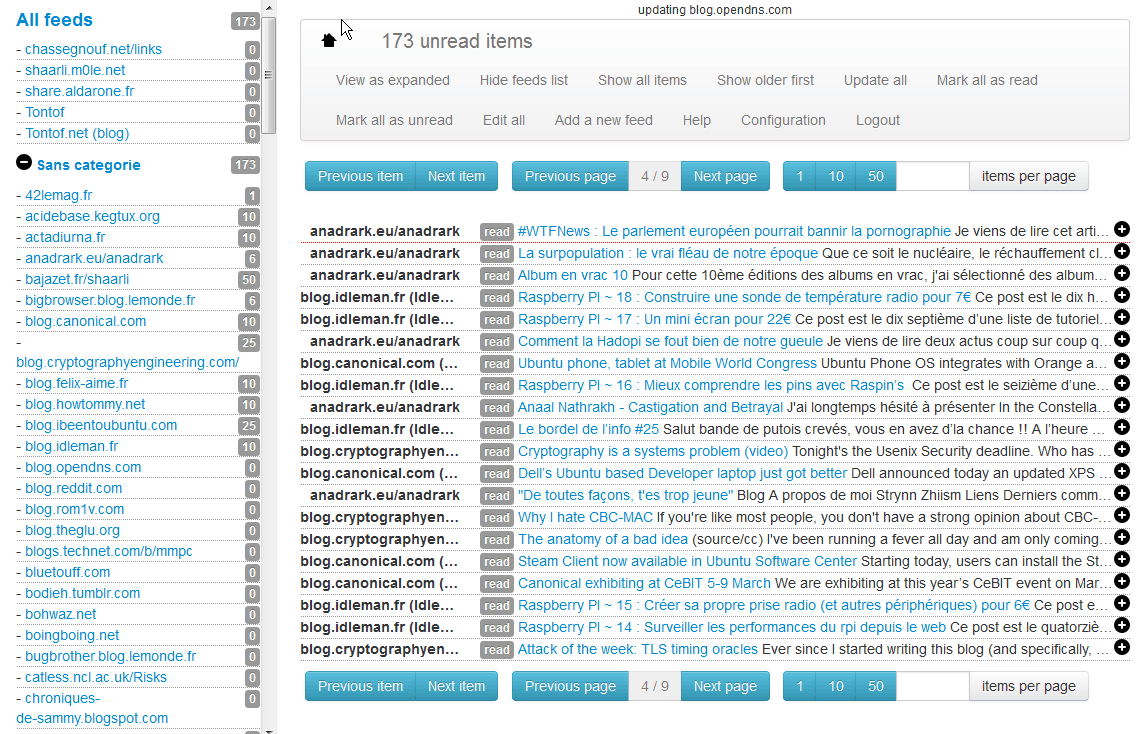

Tiny Tiny RSS sur synology

Bon... J'ai testé Kriss_Feed et j'en suis revenu. L'initiative est louable mais ne correspond pas à mon besoin d'avoir un lecteur RSS synchronisé sur mon ordi et convivial sur android. L'affichage est pas glop sur un smartphone, mais en plus il me manque une fonction essentielle à laquelle je n'avais pas pensé : le mode hors connexion. On a beau dire ce qu'on veut, mais la 3g dans le train c'est pas la joie. On ne capte correctement que dans les gares :D

Bref j'ai poursuivi mes recherches et je suis tombé sur Tiny Tiny RSS.

L'interface dans un navigateur est top moumoute :

Et il a un client pour Android lui aussi top moumoute avec un mode hors connexion :

Pour l'installer sur Synology j'ai trouvé 2 tuto :

J'ai fait un mixte des deux pour bien tout comprendre :D

Tout serait parfait si le client android n'était pas une démo valable 7 jours et que la vraie appli coûte 1,52€ !!!

Bref j'ai encore cherché un peu et je suis tombé sur un article indiquant que l'appli est en licence GPLv2 et donc que la code source est libre et donc que des gars l'ont compilé de leur côté et donc que c'est à télécharger ici gratuitement :)

Pour ceux qui ont un raspberry il y a un modop ici pour TTRSS (et accessoirement pour Kriss_Feed).

Bref j'ai poursuivi mes recherches et je suis tombé sur Tiny Tiny RSS.

L'interface dans un navigateur est top moumoute :

Et il a un client pour Android lui aussi top moumoute avec un mode hors connexion :

Pour l'installer sur Synology j'ai trouvé 2 tuto :

J'ai fait un mixte des deux pour bien tout comprendre :D

Tout serait parfait si le client android n'était pas une démo valable 7 jours et que la vraie appli coûte 1,52€ !!!

Bref j'ai encore cherché un peu et je suis tombé sur un article indiquant que l'appli est en licence GPLv2 et donc que la code source est libre et donc que des gars l'ont compilé de leur côté et donc que c'est à télécharger ici gratuitement :)

Pour ceux qui ont un raspberry il y a un modop ici pour TTRSS (et accessoirement pour Kriss_Feed).

samedi 30 mars 2013

Shaarli et Kriss feed (auto-hébergement sur Synology)

Ca y est c'est la fin... A peine ai-je mis en place les bribes de la stratégie de veille avec Google Reader que tout s'effondre. Le 1 juillet 2013 Google Reader fermera ses portes. T_T

Bon qu'est-ce qu'on a comme concurrent qui ne se base pas sur l'API google reader ? Pas grand chose on dirait.

Mais à peine le temps de commencer la recherche que je tombe sur le message d'un mec qui aime bien gueuler : Sebsauvage. Ce développeur blogueur montre justement un exemple de logiciel que l'on peut installer chez soi pour être indépendant des aléas des sociétés à but lucratif.

Bref Sebsauvage propose d'installer l'application Kriss_feed de Tontof.

L'interface est sobre. Il est possible de grouper les liens. L'affichage est correct sur Android (les boutons sont trop énormes). Bref à voir sur la durée.

Maintenant il me reste à pouvoir classer les messages qui m'intéresent et c'est là qu'intervient Shaarli de Sebsauvage himself.

Maintenant il me reste à pouvoir classer les messages qui m'intéresent et c'est là qu'intervient Shaarli de Sebsauvage himself.Shaarli est un mélange de Evernote, Twitter, microblog, StumbleUpon, Delicious. Bref il est ce que vous décidez d'en faire :D

Le principe est simple : vous créez un mini-message de description pour le lien que vous voulez partager et c'est fini. Vos amis n'ont qu'à suivre le flux RSS pour savoir ce qui vous a plu récemment. Mais il n'est pas obligatoire de partager les liens. Il y a un mode privé aussi qui est prévu à cet effet.

Le petit plus de Kriss_feed est qu'il y a un lien dans l'interface pour pousser le lien directement dans Shaarli afin de sauvegarder vos messages préférés. C'est Shaarli qui vous permettra de gérer les tags pour retrouver les informations par thème. Je pense que ça va bien me servir.

Les deux développeurs partagent la même philisophie de codage : Un fichier fichier de code et pas de base de données. C'est vraiment le rêve à déployer :)

Petite subtilité pour utiliser les deux applications sur un Synology : il faut activer l'extension zlib qui doit servir à compresser le fichier d'index qui remplace la base de données.

Je vais tester tout ça d'ici la mort de Google Reader en espérant que ça réponde à mes besoins.

mercredi 20 mars 2013

La sécurité informatique avec un oeil extérieur

Au hasard de mes balades numériques je suis tombé sur le document suivant : Enquête sur la sécurité numérique des entreprises. La première chose qui saute aux yeux est que le rapport n'est pas écrit par un spécialiste du domaine (Bruno Gruselle) et qu'il ne semble pas non plus destiné aux acteurs du domaine. Il est indiqué qu'un questionnaire a été utilisé pour mener les entretiens avec 21 entreprises, mais les réponses semblent très libres et finalement c'est très plaisant à lire car des vérités ressortent et j'ai décidé de les retranscrire ici en espérant vous donner envie de lire ce rapport.

Bonne lecture.

Introduction :

Le premier point d'attention est de bien distinguer la sécurité informatique de la sécurité de l'information. Ces deux facettes sont gérées généralement par les mêmes acteurs alors que la sécurité des données serait plutôt du périmètre de la protection du patrimoine. Bien sûr cette remarque concerne surtout les grosses entreprises.

Les risques :

Les RSSI reconnaissent que les risques numériques sont critiques pour l'entreprise, mais qu'il faut distinguer parmi les attaques le bruit de fond (phishing, scans de ports, sites Internet piégés par des kits d'exploit) des attaques pouvant avoir un impact important (intrusion, fraude). A noter qu'en matière de phishing, il y a et aura toujours un taux incompressible d'erreur (humaine ?) qui devrait être pris en compte par les solutions de sécurité mises en place pour dépanner les utilisateurs qui se sont fait piéger.

Le niveau des attaques dépend souvent de la réputation et de la visibilité des entreprises. Pour les banques l'impact d'une attaque réussie serait très mauvais pour leur réputation. La préoccupation actuelle est aux APT (bizarrement écrit Advanced Permanent Threat partout sauf une fois Persistant) dans le sens où une bonne configuration des FW et un patch management correct ne sont plus suffisants. Surtout qu'en face nous avons des pirates professionnels.

Un point intéressant qui ressort est l'isolation de certains réseaux. Par exemple il est préférable d'isoler les systèmes critiques (SCADA) et les environnements R&D. Bien qu'ayant un coût important, cette mesure permet d'éviter bon nombre de risques.

En ce qui concerne les environnements type SCADA, l'enjeu n'est pas la confidentialité (à part les secrets de fabrication, configuration, ...) mais la disponibilité. On parlait avant de sûreté de fonctionnement, mais on converge vers la sécurité informatique.

L'organisation :

Côté organisation il semble que la plupart des entreprises ont mis en place un réseau de correspondants sécurité qui ont pour rôle de s'assurer que la politique de sécurité est appliquée et d'être en soutien aux utilisateurs pour les questions de sécurité.

En ce qui concerne le RSSI, il peut être dans la direction sécurité du patrimoine (sous la DG), sous le DSI, ou bien il n'y a pas vraiment de RSSI, mais un groupe d'acteur de chaque direction (DSI, RH, juridique, métier, ...). Il ressort qu'un RSSI sous la DSI gère de la sécurité Informatique alors qu'un RSSI sous la DG sera plus à même de faire de la gouvernance, avoir un rôle de prescripteur et d'assistance aux projets.

"Ainsi comme le souligne l'un des interlocuteurs, la notion de RSSI est une aberration car il faut concevoir la sécurité comme tout autre fonction et pas comme un métier à part. On doit faire évoluer pour intégrer la sécurité dans les besoins de tous les projets et pas comme une contrainte externe portée par une direction qui intervient en dernier ressort."

"Certaines des personnes concernées jugent toutefois que le manque de contraintes (comme celles qui peuvent peser sur le secret de la défense nationale) conduit à donner un poids plus important aux problématiques d'économies de préférence à celles de sécurité."

"Si la relation avec la CNIL est en général bien cadrée - du fait de la prise en compte des obligations réglementaires ou légales qui pèsent sur l'entreprise - le contact avec l'ANSSI est parfois plus compliqué. Pour certaines interlocuteurs, l'agence est encore trop peu réactive et s'intéresse encore trop aux grands comptes lés à l'Etat plutôt qu'à l'ensemble du tissu économique."

"L'une des personnes interrogées souligne que l'un des défis de sécurisation est de faire venir les utilisateurs à la sécurité plutôt que de les obliger à appliquer des mesures qu'ils ne comprennent pas ou qu'ils trouvent inutiles, voire incompréhensibles."

"Les éléments contractuels doivent être suffisamment précis pour englober la responsabilité du sous-traitant à un niveau équivalent à celui des sociétés appartenant au groupe."

"Le cadre juridique - quand il est clair et précis - s'avère en fait d'une grande aide et simplifie le travail de sécurisation."

Les orientations :

Plusieurs entreprises commencent à mettre en place un SOC (équipe de supervision dédiée).

Il va être important de créer un dispositif d'alerte et de gestion de crise.

La sensibilisation et la formation est toujours une priorité.

"Pour autant il faut noter l'existence de deux tendances antinomiques : d'une part on ne peut pas tout miser sur l'utilisateur et il faut concevoir la sécurité en imaginant que l'utilisateur va faillir. D'autre part les failles ou les attaques importantes (APT) sont le plus souvent détectées par les utilisateurs. Il est donc indispensable de faire de l'information, de la sensibilisation et de la formation."

" Il existe deux niveaux de formation : directement après le recrutement qui permet généralement de présenter les risques, la politique de sécurité mise en place et les outils de l'entreprise. Ensuite dans le cycle de vie de l'employé, se déroulent des modules spécifiques sur les SI et leur sécurité."

La progression du cadre juridique et réglementaire qui va apporter de nouvelles contraintes : déclaration des incidents, création d'un CIL, gestion des lois au niveau international.

"Enfin, quelques personnes rencontrées se sont étonnées de l'absence d'un outil juridique qui permettent d'imposer un certain niveau de confidentialité aux informations non industrielles détenues par leurs entreprises (de type secret des affaires)."

Bonne lecture.

Introduction :

Le premier point d'attention est de bien distinguer la sécurité informatique de la sécurité de l'information. Ces deux facettes sont gérées généralement par les mêmes acteurs alors que la sécurité des données serait plutôt du périmètre de la protection du patrimoine. Bien sûr cette remarque concerne surtout les grosses entreprises.

Les risques :

Les RSSI reconnaissent que les risques numériques sont critiques pour l'entreprise, mais qu'il faut distinguer parmi les attaques le bruit de fond (phishing, scans de ports, sites Internet piégés par des kits d'exploit) des attaques pouvant avoir un impact important (intrusion, fraude). A noter qu'en matière de phishing, il y a et aura toujours un taux incompressible d'erreur (humaine ?) qui devrait être pris en compte par les solutions de sécurité mises en place pour dépanner les utilisateurs qui se sont fait piéger.

Le niveau des attaques dépend souvent de la réputation et de la visibilité des entreprises. Pour les banques l'impact d'une attaque réussie serait très mauvais pour leur réputation. La préoccupation actuelle est aux APT (bizarrement écrit Advanced Permanent Threat partout sauf une fois Persistant) dans le sens où une bonne configuration des FW et un patch management correct ne sont plus suffisants. Surtout qu'en face nous avons des pirates professionnels.

Un point intéressant qui ressort est l'isolation de certains réseaux. Par exemple il est préférable d'isoler les systèmes critiques (SCADA) et les environnements R&D. Bien qu'ayant un coût important, cette mesure permet d'éviter bon nombre de risques.

En ce qui concerne les environnements type SCADA, l'enjeu n'est pas la confidentialité (à part les secrets de fabrication, configuration, ...) mais la disponibilité. On parlait avant de sûreté de fonctionnement, mais on converge vers la sécurité informatique.

L'organisation :

Côté organisation il semble que la plupart des entreprises ont mis en place un réseau de correspondants sécurité qui ont pour rôle de s'assurer que la politique de sécurité est appliquée et d'être en soutien aux utilisateurs pour les questions de sécurité.

En ce qui concerne le RSSI, il peut être dans la direction sécurité du patrimoine (sous la DG), sous le DSI, ou bien il n'y a pas vraiment de RSSI, mais un groupe d'acteur de chaque direction (DSI, RH, juridique, métier, ...). Il ressort qu'un RSSI sous la DSI gère de la sécurité Informatique alors qu'un RSSI sous la DG sera plus à même de faire de la gouvernance, avoir un rôle de prescripteur et d'assistance aux projets.

"Ainsi comme le souligne l'un des interlocuteurs, la notion de RSSI est une aberration car il faut concevoir la sécurité comme tout autre fonction et pas comme un métier à part. On doit faire évoluer pour intégrer la sécurité dans les besoins de tous les projets et pas comme une contrainte externe portée par une direction qui intervient en dernier ressort."

"Certaines des personnes concernées jugent toutefois que le manque de contraintes (comme celles qui peuvent peser sur le secret de la défense nationale) conduit à donner un poids plus important aux problématiques d'économies de préférence à celles de sécurité."

"Si la relation avec la CNIL est en général bien cadrée - du fait de la prise en compte des obligations réglementaires ou légales qui pèsent sur l'entreprise - le contact avec l'ANSSI est parfois plus compliqué. Pour certaines interlocuteurs, l'agence est encore trop peu réactive et s'intéresse encore trop aux grands comptes lés à l'Etat plutôt qu'à l'ensemble du tissu économique."

"L'une des personnes interrogées souligne que l'un des défis de sécurisation est de faire venir les utilisateurs à la sécurité plutôt que de les obliger à appliquer des mesures qu'ils ne comprennent pas ou qu'ils trouvent inutiles, voire incompréhensibles."

"Les éléments contractuels doivent être suffisamment précis pour englober la responsabilité du sous-traitant à un niveau équivalent à celui des sociétés appartenant au groupe."

"Le cadre juridique - quand il est clair et précis - s'avère en fait d'une grande aide et simplifie le travail de sécurisation."

Les orientations :

Plusieurs entreprises commencent à mettre en place un SOC (équipe de supervision dédiée).

Il va être important de créer un dispositif d'alerte et de gestion de crise.

La sensibilisation et la formation est toujours une priorité.

"Pour autant il faut noter l'existence de deux tendances antinomiques : d'une part on ne peut pas tout miser sur l'utilisateur et il faut concevoir la sécurité en imaginant que l'utilisateur va faillir. D'autre part les failles ou les attaques importantes (APT) sont le plus souvent détectées par les utilisateurs. Il est donc indispensable de faire de l'information, de la sensibilisation et de la formation."

" Il existe deux niveaux de formation : directement après le recrutement qui permet généralement de présenter les risques, la politique de sécurité mise en place et les outils de l'entreprise. Ensuite dans le cycle de vie de l'employé, se déroulent des modules spécifiques sur les SI et leur sécurité."

La progression du cadre juridique et réglementaire qui va apporter de nouvelles contraintes : déclaration des incidents, création d'un CIL, gestion des lois au niveau international.

"Enfin, quelques personnes rencontrées se sont étonnées de l'absence d'un outil juridique qui permettent d'imposer un certain niveau de confidentialité aux informations non industrielles détenues par leurs entreprises (de type secret des affaires)."

Inscription à :

Articles (Atom)